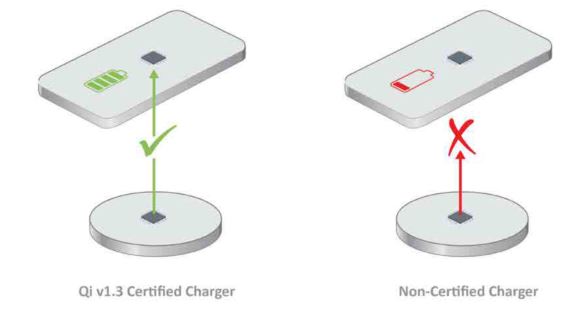

2021年發(fā)布的Qi? 1.3標準在確保提高充電器對消費者的安全性方面發(fā)揮了很大作用,。

新技術的出現(xiàn)受到了反對意見的阻礙,,Qi感應式充電技術頗費時日才被廣泛接受。因此,,雖然Qi早在2010年就已發(fā)布,,但又過了五年才占據(jù)主導地位,。自那時起,無線充電聯(lián)盟(WPC)對Qi進行了重大改進,,但直到2021年初,,聯(lián)盟才增加了一項協(xié)議,從而使支持Qi的設備制造商能夠驗證充電器的身份及其對Qi規(guī)范的遵守情況,。這項功能可以剔除那些可能損害甚至損毀其充電產(chǎn)品的充電器,,因此無疑是Qi 1.3中最重要的新特性。

具體來說,,Qi 1.3規(guī)范要求充電器制造商必須在無線充電器中嵌入稱為“產(chǎn)品單元證書”的公鑰基礎架構(PKI),,以使其能夠?qū)χ悄苁謾C進行身份驗證。該關鍵功能通過嵌入式方式實現(xiàn),,因為它采用最穩(wěn)健但最基礎的方法來提供身份驗證,,即構成庫的安全元件,這些元件與單片機相鄰,,用于單獨存儲關鍵信息,,與器件的主處理器隔離(圖1)。此功能會極大提高繞過安全機制的難度,,并且可以使用自己專用的獨立處理能力和存儲器,,無需任何共享資源。

圖1. Qi? 1.3標準要求必須進行安全配置

安全元件并非新鮮事物,,它已在物聯(lián)網(wǎng),、信用卡、支付系統(tǒng)和加密貨幣交易等領域廣泛應用,。例如,,自2009年以來,現(xiàn)在廣泛用于智能支付的近場通信(NFC)一直依賴于安全元件,,從2019年起,,幾乎所有智能手機都集成了安全元件,因此,,將這項技術添加到無線充電中并不算為時過早,。

工作原理

身份驗證過程比較復雜,但此過程是在后臺進行的,,不需要人為干預且用時不到一秒,。手機是接收器,它位于充電器(在規(guī)范中被稱為發(fā)射器)上,。Qi 1.3規(guī)定必須進行單向身份驗證,,這意味著發(fā)射器必須以加密方式向手機證明其可信且被識別為WPC生態(tài)系統(tǒng)的安全成員(圖2)。

圖2. 通過CryptoAuthLib進行單向身份驗證

如果沒有經(jīng)過身份驗證,,手機可以完全拒絕充電,,更典型的情況是將接受的充電功率限制在5W而不是15W,,從而導致充電緩慢。由于大多數(shù)智能手機同時運行多個應用程序,,造成的結(jié)果是用戶體驗不佳,,進而會對充電器制造商的聲譽產(chǎn)生負面影響。

要實現(xiàn)高效,、安全的身份驗證,,還必須采用安全的生產(chǎn)流程,并結(jié)合采用可形成安全存儲子系統(tǒng)(SSS)(通常稱為安全密鑰存儲器件或安全元件)的過程,。Qi 1.3使用從充電器到手機的單向身份驗證,,在此期間,充電器必須以加密方式向手機證明其可信,。如果身份驗證失敗,,手機有兩個選擇:它可以將充電功率從最大15W降低到5W,或者拒絕充電器,。

如果更深入地研究該過程,手機將要求充電器提供證書和簽名,,以驗證其為具有私鑰的WPC認證產(chǎn)品,,并簽署由手機發(fā)出的質(zhì)詢,證明其已獲知機密信息且不曾泄露,。Qi 1.3標準要求私鑰必須由經(jīng)過認證的SSS存儲和保護,。橢圓曲線數(shù)字簽名算法和私鑰都必須在同一物理安全邊界內(nèi),以確??尚诺纳矸蒡炞C,。

SSS必須根據(jù)聯(lián)合解析庫(JIL)漏洞評分系統(tǒng)證明其保護加密密鑰的穩(wěn)健性,該系統(tǒng)于2000年代中期首次推出,,用于提高智能卡的效率和安全性,,現(xiàn)已成為其他許多需要安全功能的應用的穩(wěn)健基準。它側(cè)重于評估安全元件的存儲強度,,以確定其達到的特定JIL級別,,JIL從五個方面對性能進行評級:

·破解算法所需的時長

·攻擊者必須具備的技能水平

·要實現(xiàn)成功的攻擊需要對評估對象(TOE)的了解程度(在此種情況下,TOE是指充電器)

·獲得TOE樣片所需的難度,,以及需要的樣片數(shù)

·一次成功攻擊所需的設備類型

在充電器可供銷售之前,,需要采取其他步驟來保護充電器在生產(chǎn)時所具備的信任級別,目的是消除對私鑰的暴露,。要構建可信鏈,,所有私鑰都必須位于生產(chǎn)場地的硬件安全模塊(HSM)中或充電器的SSS內(nèi)。然后,,必須確定這些私鑰的產(chǎn)生,、存儲和構成可信鏈的方式,。這是通過WPC所謂的密鑰儀式實現(xiàn)的。完成后,,現(xiàn)已通過加密方式建立了可信鏈,,同時不會暴露給外部合約制造商或第三方。結(jié)果是,,WPC,、手機和充電器三者之間相互信任,這意味著WPC可以信任手機,,反之亦然,。

認證生態(tài)系統(tǒng)

由于可信鏈需要各方的參與,因此認證過程對參與其中的各方來說都是十分艱巨的任務,,從單片機制造商到充電器本身的制造商,,均是如此。為了解決這一問題,,Microchip是率先將這一過程的所有要素結(jié)合起來的公司之一,,旨在幫助設計人員開發(fā)產(chǎn)品,同時無需承擔必須依賴多個來源的艱巨任務,。Microchip采取的方法是通過可信平臺提供公司安全元件的初始配置,,以加快產(chǎn)品的上市時間。

Microchip是一家獲得WPC許可的制造證書頒發(fā)機構,,可提供預配置的安全存儲子系統(tǒng)解決方案,,以降低復雜性并縮短開發(fā)時間。此外,,通過由WPC根證書頒發(fā)機構來處理整個密鑰儀式,,技術門檻也得到降低。作為完整的認證參考設計,,可信平臺包括應用MCU,、Qi 1.3軟件協(xié)議棧、具有支持加密庫的安全存儲子系統(tǒng),,以及面向汽車和消費類應用的配置服務,。

可信平臺包含一系列預先配置或完全可定制的安全元件。通過利用公司安裝在Microchip工廠內(nèi)的硬件安全模塊(HSM),,可在每個安全元件的邊界內(nèi)生成憑證,。這些器件還配備了硬件和軟件開發(fā)工具,使原型設計變得輕而易舉,,而且支持快速跟蹤開發(fā),。

總結(jié)

對于像充電器這樣看似簡單的設備來說,這一切似乎有點夸張,但市場上充斥著數(shù)百種不同的充電器,,在Qi 1.3之前,,從來沒有一種有效的方法可以驗證它們是優(yōu)質(zhì)產(chǎn)品還是劣質(zhì)產(chǎn)品,后者不僅可能損壞目標設備(智能手機),,還可能引發(fā)更糟糕的結(jié)果,。例如,如果充電器安裝在車輛中,,不當操作不僅會影響智能手機,,還會影響車輛本身的某些部分。這種安全級別由來已久,,但它將惠及所有相關方,,尤其是消費者。

更多精彩內(nèi)容歡迎點擊==>>電子技術應用-AET<<