一個好的安全體系的前提是為合法主體建立信任關(guān)系,通過信任在保證業(yè)務(wù)的前提下降低安全成本,在運行時及時檢測并消除非法主體的惡意行為,所以信任是網(wǎng)絡(luò)安全的前提要求。從業(yè)界近年的發(fā)展來看,無論是Gartner認為信任和彈性是自適應(yīng)安全的兩個原則,還是“零信任”理念成為業(yè)界熱議的流行詞,都說明安全行業(yè)已經(jīng)反思簡單堆砌的安全機制已經(jīng)無法抵御日漸復(fù)雜的應(yīng)用場景和攻擊團伙,所以回歸安全的本源,思考如何構(gòu)建信任體系,成為當前一種獨特的現(xiàn)象。

綠盟科技于2021年推出“智慧安全3.0”新戰(zhàn)略,其中要素之一就是可信任,這表明如何構(gòu)建信任機制是新一代安全體系中非常重要一環(huán)。本文將詮釋“智慧安全3.0”中可信任的內(nèi)涵。

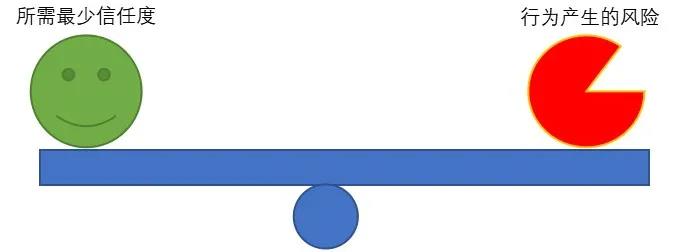

信任與風險的平衡

在網(wǎng)絡(luò)空間中,業(yè)務(wù)發(fā)展、環(huán)境變化或技術(shù)更新是常態(tài),也是數(shù)字化轉(zhuǎn)型的必然,因而風險是永遠存在的,安全團隊不可能為規(guī)避所有風險而要求業(yè)務(wù)不變,甚至讓業(yè)務(wù)下線。對抗的本質(zhì)是攻守成本的平衡,安全的本質(zhì)是防護減少損失(收益)超過防護成本,因而安全防護最終是緩解風險,不可能完全去除風險。

圖1 信任與風險的平衡

不信任就不可能開展新的業(yè)務(wù),適應(yīng)并擁抱變化是安全團隊應(yīng)信奉的哲學(xué)。為了保證業(yè)務(wù)正常運行,安全團隊必須讓渡部分非關(guān)鍵風險的處置,也就是在管理風險的前提下,主觀上相信業(yè)務(wù)會安全運行。例如,邊界就是信任的體現(xiàn),跨邊界的訪問是不可信的,需要強制認證和訪問控制,而內(nèi)部網(wǎng)絡(luò)的訪問默認是可信的,這樣就大大減少了身份認證和訪問控制的部署成本,也提升了用戶的使用體驗。

但安全團隊也應(yīng)清晰地認識到,信任第三方就意味著存在風險。那么就應(yīng)評估和管理風險,將業(yè)務(wù)受到影響降到最低,保證業(yè)務(wù)的彈性(Resilience)。

總之,擁抱變化,管理風險,是可信任的內(nèi)在需求。對于安全廠商,應(yīng)當構(gòu)建信任管理體系,以降低整體安全投入的成本,并提升安全防護效率,幫助客戶贏得安全方面投資的回報。

信任管理模型

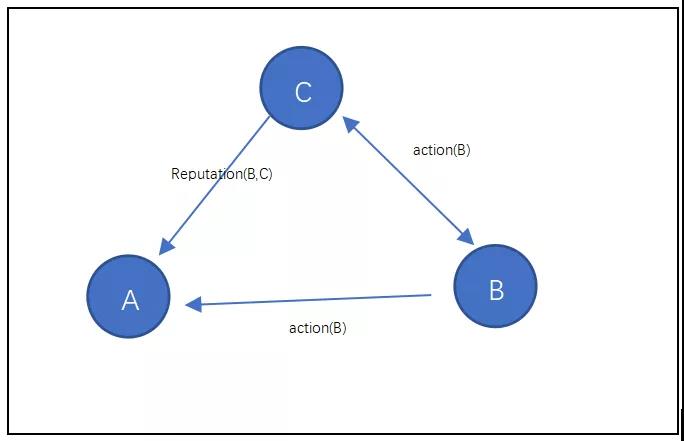

維基百科(Wikipedia)上對信任(Trust)的定義為[1]:一方(信任方)在未來依賴另一方(被信任方)行動的意愿。假設(shè)給定三方A、B、C,三者之間都有交互,如下圖所示。

圖2 信任度模型

可見,主體A對B的action(B)行為的信任是結(jié)合了A對B的歷史行為的觀察{actions(B)}、第三方(如主體C)對其信譽評價Reputation(B,C)的綜合評估。事實上,信任度的度量會更復(fù)雜一些,需要考慮到觀察行為(即證據(jù))的可靠度,以及信任度隨著時間推移衰減等因素。

而信任機制在應(yīng)用時,根據(jù)不同的場景和需求,會有多種形態(tài),如IAM、訪問控制、邊界控制等,具體產(chǎn)品就更五花八門,但核心上看,信任管理有四個要素:

1) 主體身份屬性確認,即Identification

2) 資源的屬性確認,即Attribute Enumeration

3) 主體對資源操作的授權(quán),即Authorization

4) 操作控制,即Enforcement

圖片

圖3 信任機制表示

在當前新出現(xiàn)安全模型中,也對信任提出了新的要求。例如零信任(軟件定義邊界)模型要求全方位的信任控制,即主體在任何時間、任何地點訪問客體,均需要遵從全局的訪問控制策略;而Gartner提的“自適應(yīng)訪問控制”,則要求控制點在通過主體的訪問請求后,還需要根據(jù)上下文進行調(diào)整,動態(tài)授權(quán)其訪問。

而當前行業(yè)大多數(shù)的信任管理處于被動信任和靜態(tài)信任的階段,遠未達到全方位、自適應(yīng)的階段。

所謂被動信任,就是無條件地信任。例如,客戶在部署了某個安全產(chǎn)品、平臺或服務(wù)后,只能黑盒地選擇相信其正常工作、發(fā)揮作用;開發(fā)團隊在采用某第三方軟件或硬件時,只能假定其沒有后門、漏洞,總之,既來之則安之,除了信任沒有其他辦法。

而所謂靜態(tài)信任,則是采用了確定性的信任評估方式,設(shè)置后長期不變。這也是行業(yè)內(nèi)主流的信任管理機制,雖然簡化了策略制定、系統(tǒng)運行時機制,但沒考慮到上下文變化,是造成現(xiàn)在網(wǎng)絡(luò)安全事件頻發(fā)的根本原因之一。

事實上,信任是主觀、動態(tài)、不確定,信任管理是要基于風險為基礎(chǔ)的,安全策略需要根據(jù)主體行為等上下文動態(tài)調(diào)整,因而,在下一代安全體系中,信任管理應(yīng)當具備可信任的安全能力、可信任的訪問機制,以及可信任的供應(yīng)鏈管理。

可信任的安全能力

隨著地緣政治和數(shù)字化轉(zhuǎn)型深化,網(wǎng)絡(luò)安全將從滿足合規(guī)性要求轉(zhuǎn)向攻防對抗,客戶對于安全廠商的要求將越來越偏向其安全能力可信任。這主要有兩個層面:安全運維可信任和安全運營可信任。

首先,網(wǎng)絡(luò)安全設(shè)備本質(zhì)上就是一類網(wǎng)絡(luò)設(shè)備,與其他的路由器、交換機無異,都是部署在網(wǎng)絡(luò)中。但在以往的安全運維中,除了金融等重要業(yè)務(wù)場景中,客戶對安全設(shè)備的穩(wěn)定性沒有網(wǎng)絡(luò)設(shè)備那么高。但現(xiàn)在大背景下,安全設(shè)備的重要性將越發(fā)凸顯,邊界側(cè)、串接型的安全設(shè)備一旦故障,很有可能出現(xiàn)斷網(wǎng)的事故,影響正常生產(chǎn);而旁路側(cè)的設(shè)備,雖然不至于影響生產(chǎn),但如果故障,也可能會丟失重要的事件、告警和日志,對后續(xù)排查溯源帶來不可逆的影響。因而,安全廠商的安全設(shè)備、平臺和服務(wù)必須具有極高的穩(wěn)定性和可靠性。

其次,安全廠商也是安全服務(wù)提供商,參與到客戶的實際安全運營中,應(yīng)對各類真實威脅和攻防演練。由于這類安全運營需要實打?qū)嵉陌踩雷o、檢測和響應(yīng)能力,因而安全廠商的運營能力必須是可信任的。以前在安全運營中最大的挑戰(zhàn)是告警泛洪,一臺入侵檢測設(shè)備單天可能會產(chǎn)生數(shù)萬條告警,大部分告警指示的并非關(guān)鍵性事件,而且有不少是誤報,這對于安全運營而言是災(zāi)難性,一位安全運營人員是不會信任這樣設(shè)備產(chǎn)生的告警,海量告警中尋找真正的攻擊,無異于大海撈針。

當前,安全廠商已經(jīng)開始利用一些先進技術(shù),例如人工智能、劇本編排等,將頂尖的安全運營專家知識賦能智能引擎,從而大幅減少安全運營的邊際成本。例如綠盟科技于2021年發(fā)布的《AISecOps智能安全運營技術(shù)白皮書》[2]介紹了通過人工智能技術(shù)進行安全運營的技術(shù)路線和關(guān)鍵技術(shù),例如可以通過多引擎評估和智能推薦算法,將關(guān)鍵告警推薦給安全運營人員,從而擺脫大海撈針的困境。一旦安全運營團隊通過短期調(diào)整,固化其場景下的運營需求及其推薦模型,則可在日常運營中在最短時間內(nèi)發(fā)現(xiàn)關(guān)鍵安全事件,建立對安全廠商能力的信任。

此外,在對抗過程中,攻擊者繞過安全設(shè)備的規(guī)則也將成為常態(tài),這非常考驗安全廠商對安全漏洞、安全事件的的日常收集、研判和產(chǎn)品轉(zhuǎn)化能力。當前的攻擊手法主要是規(guī)則繞過,而隨著攻防技術(shù)的進一步發(fā)展,基于人工智能的引擎也可能被攻擊者繞過,這就要求人工智能算法是可解釋、可信任的,不會發(fā)生類似“熊貓變長臂猿”[3]的攻擊案例。

可信任的訪問機制

網(wǎng)絡(luò)安全的本質(zhì)是保證網(wǎng)絡(luò)中主體對客體的訪問是合規(guī)、合法、合理的,然而太多的機構(gòu)數(shù)據(jù)泄露事件表明當前的訪問控制無法滿足以上要求。例如攻擊者利用服務(wù)漏洞進行持續(xù)滲透,或是惡意內(nèi)部用戶嘗試竊取非授權(quán)的數(shù)據(jù),如果通過常規(guī)的訪問控制或入侵檢測是很難發(fā)現(xiàn)的。

當前業(yè)界一方面使用欺騙、沙箱等高級對抗技術(shù),則極大增加了檢測、防護的投入成本;另一方面也會使用用戶實體行為分析(User & Entity Behavior Analytics, UEBA),分析訪問主體的行為模式,能從一定程度補全行為和業(yè)務(wù)層面的安全機制空白,但也存在大量誤報,同樣也需要投入較多運營成本。

如果從安全對抗的本質(zhì)出發(fā),一方面,從正常業(yè)務(wù)的用戶體驗的角度,應(yīng)確保大部分合法主體的訪問不被安全機制所困擾,另一方面,將安全控制前移,在前期投入較少資源以獲得較大收益,以避免后期的各類成本(包括投入新安全機制的投資成本CAPEX和緩解誤報的運營成本OPEX)。

在安全運營的閉環(huán)中,防護、檢測、響應(yīng)階段的投入依次增加,安全效果卻依次降低。因而,應(yīng)適度將部分檢測、響應(yīng)階段的投入轉(zhuǎn)移到前期防護階段,即將安全控制前置。首先,保證訪問主體對客體的訪問關(guān)系是可信任的,即主體具備合法的身份,主體對客體的訪問是授權(quán)的,主體的行為是合理的。

前述的“零信任”模型是可以達到這樣的要求的, “持續(xù)驗證、永不信任”是零信任的理念,但其本質(zhì)還是信任主體的身份,但需要動態(tài)的上下文評估其行為,從而確保該訪問是能夠被信任的。

可信任的供應(yīng)鏈管理

可信任的供應(yīng)鏈管理有兩層含義:安全產(chǎn)品可信任和第三方軟硬件可信任。

安全產(chǎn)品可信任,是客戶對安全廠商信任的基石。安全產(chǎn)品在企業(yè)的安全運營中處于非常重要的地位,其自身安全不容忽視。無論是處于網(wǎng)絡(luò)邊界的網(wǎng)絡(luò)安全設(shè)備,還是管理大量終端的終端安全平臺,一旦被攻破,都可能導(dǎo)致攻擊者滲透入內(nèi)網(wǎng),或控制大量的終端。近年的安全演練出現(xiàn)的安全廠商的產(chǎn)品出現(xiàn)漏洞導(dǎo)致被攻破,便是明證。

因而安全廠商應(yīng)重視其產(chǎn)品的安全,從開發(fā)到交付過程,需建立安全開發(fā)、代碼審查、上線前檢查等一系列安全流程,此外,應(yīng)建立漏洞懸賞計劃和應(yīng)急響應(yīng)機制,以確保及時發(fā)現(xiàn)潛在的安全漏洞,并在最短時間內(nèi)確認安全事件、發(fā)布安全修復(fù)計劃和相應(yīng)的安全更新。我們說過,攻防是成本和收益的平衡,安全產(chǎn)品與其他的IT軟件一樣,漏洞是不可避免的,但通過事前、事中和事后的預(yù)防和應(yīng)對機制,可以將安全產(chǎn)品變?yōu)樽畈灰坠テ频姆谰€;而對于攻擊者而言,攻破安全產(chǎn)品的成本明顯高于其他組件,而收益幾乎沒有,則不太會以它為靶標。

在更多的案例中,第三方的軟硬件的漏洞或后門成為企業(yè)被入侵的重要原因。例如,今年的SolarWind旗下軟件Orion 軟件更新包中被黑客植入后門,波及范圍極大,包括政府部門,關(guān)鍵基礎(chǔ)設(shè)施以及多家全球500強企業(yè),影響及其深遠[4]。此外,地緣政治沖突日益加劇,國家安全要求第三方硬軟件安全可信,國內(nèi)正在構(gòu)建信創(chuàng)生態(tài)體系,覆蓋非常長的硬軟件供應(yīng)鏈。無論是要避免來自第三方的安全漏洞,還是構(gòu)建安全可信的體系,都需要對供應(yīng)鏈的第三方提供商進行持續(xù)的安全評估,使得客戶避免使用具有風險的提供商或產(chǎn)品,Gartner將其稱為安全評級服務(wù)(Security Rating Service, SRS)。

在實踐過程中,應(yīng)當根據(jù)客戶的開發(fā)和運營流程,科學(xué)評估存在的供應(yīng)鏈風險,例如在開發(fā)環(huán)節(jié),應(yīng)當識別軟件項目中引入的開源代碼和第三方軟件庫,并評估其潛在的安全漏洞;在集成環(huán)節(jié),應(yīng)當對第三方的模組、系統(tǒng)或鏡像等進行安全評估。

總結(jié)

信任是人類社會快速前進的基石,也是數(shù)字化業(yè)務(wù)迅速發(fā)展的前提,在“智慧安全3.0”的藍圖中,我們協(xié)助客戶構(gòu)建信任管理的體系。首先,我們具備客戶可信任的安全產(chǎn)品和安全服務(wù)能力,其次,我們提供可信任的訪問機制和可信任的供應(yīng)鏈管理,在降低整體投資和運營成本、提升用戶體驗的前提下,提供堅實、有效、全面的安全防護效力。