文獻(xiàn)標(biāo)識碼:A

DOI: 10.19358/j.issn.2096-5133.2018.08.006

中文引用格式:張智南,柯賢良,傅愛民.基于SECaaS模式的網(wǎng)絡(luò)安全監(jiān)管服務(wù)化研究[J].信息技術(shù)與網(wǎng)絡(luò)安全,2018,37(8):23-26.

0 引言

隨著信息化進程的不斷發(fā)展,網(wǎng)絡(luò)空間已經(jīng)成為繼陸海空天之后的第五戰(zhàn)場。我國對網(wǎng)絡(luò)空間安全日益重視[1]。特別是十九大前后《網(wǎng)絡(luò)安全法》的頒布實施,標(biāo)志著網(wǎng)絡(luò)安全的國家戰(zhàn)略地位進一步加強,意味著各行業(yè)各單位應(yīng)進一步做好網(wǎng)絡(luò)安全工作,確保網(wǎng)絡(luò)空間安全。而在網(wǎng)絡(luò)安全建設(shè)中,建立自上而下的網(wǎng)絡(luò)安全監(jiān)管體系是落實網(wǎng)絡(luò)安全管理的重要支撐手段[2]。《網(wǎng)絡(luò)安全法》第五章監(jiān)測預(yù)警與應(yīng)急處置第五十二條規(guī)定:負(fù)責(zé)關(guān)鍵信息基礎(chǔ)設(shè)施安全保護的部門,應(yīng)當(dāng)建立健全本行業(yè)、本領(lǐng)域的網(wǎng)絡(luò)安全監(jiān)測預(yù)警和信息通報制度。當(dāng)前,行業(yè)領(lǐng)導(dǎo)都已經(jīng)認(rèn)識到建立網(wǎng)絡(luò)安全監(jiān)管體系的重要性和必要性,但在實踐上還存在一些問題。

本文主要討論了當(dāng)前安全監(jiān)管工作中存在的問題,討論了基于SECaaS模式建立網(wǎng)絡(luò)安全監(jiān)管服務(wù)化體系的思路和方法,討論了網(wǎng)絡(luò)安全監(jiān)管服務(wù)化體系關(guān)鍵技術(shù)的實現(xiàn)及在安全事件中的應(yīng)用。

1 當(dāng)前安全監(jiān)管工作中存在的主要問題

在行業(yè)內(nèi)部,許多主管單位的安全部門都會定期評估本級和下級單位的安全狀況,發(fā)現(xiàn)問題及時通報,初步建立起了安全監(jiān)管體系。但從實際效果看,還是存在一些問題,主要可以歸納為三個方面:有監(jiān)管缺落地、有手段缺同步、有覆蓋缺層次。

1.1 有監(jiān)管缺落地

表面上,當(dāng)前的安全監(jiān)管體系能夠發(fā)現(xiàn)問題并及時通報。但是,通報之后下級單位是否處置、如何處置、處置結(jié)果如何,缺乏進一步跟蹤。對于被監(jiān)管的下級單位來說,通報下來后有專業(yè)安全人才的單位還可以有所動作,但在專業(yè)安全人才普遍缺乏的情況下,更多的單位無所適從,不會也不敢對正在運行的承載關(guān)鍵職責(zé)的業(yè)務(wù)信息系統(tǒng)進行安全加固。最終的結(jié)果是通報多了也就麻木了,監(jiān)管完全流于形式,根本沒有形成有效結(jié)果。

1.2 有手段缺同步

從行業(yè)內(nèi)部看,各單位的網(wǎng)絡(luò)安全防護水平層差不齊。有的單位配發(fā)了網(wǎng)絡(luò)安全設(shè)備,在配發(fā)之初還可以起到一些安全作用,及時發(fā)現(xiàn)網(wǎng)絡(luò)隱患并依照加固建議進行處理。但由于缺乏專業(yè)管理,一段時間后,設(shè)備的安全策略沒有及時更新,新的安全威脅無法定位,也就逐步失去效果,成了無用的擺設(shè)。對于一些新建單位或者一些小散遠(yuǎn)單位,網(wǎng)絡(luò)安全設(shè)備還沒有來得及配發(fā)到位,就更談不上安全不安全了。最終從全局全網(wǎng)的角度看,網(wǎng)絡(luò)安全水平發(fā)展非常不均衡,處處是弱點,時時有短板,存在嚴(yán)重的“木桶效應(yīng)”。

1.3 有覆蓋缺層級

一般的網(wǎng)絡(luò)安全評估設(shè)備的設(shè)計思路是最大化的發(fā)現(xiàn)安全隱患。因此設(shè)備會將發(fā)現(xiàn)的安全問題盡可能全面地報告出來。但是,網(wǎng)絡(luò)安全的核心目的是保障網(wǎng)絡(luò)和信息系統(tǒng)順暢運行。風(fēng)險評估的最終目標(biāo)是將風(fēng)險控制在一個可接受的范圍內(nèi)。如何從設(shè)備發(fā)現(xiàn)的所有隱患中提取出需要處置的高風(fēng)險問題,有一個綜合評估的過程。在這個過程里,需要根據(jù)風(fēng)險將問題分解為必須立即處置、可以定期處置、僅需定期審查或不需處置等多個層級。而現(xiàn)在的初級網(wǎng)絡(luò)安全監(jiān)管體系僅僅只是發(fā)現(xiàn)并覆蓋安全問題,還遠(yuǎn)遠(yuǎn)沒有實現(xiàn)精細(xì)化分級管理。

2 基于SECaaS模式的安全監(jiān)管服務(wù)化體系設(shè)計

當(dāng)前安全監(jiān)管體系在運行過程中表現(xiàn)出來的問題從根源上看,主要是兩點:一是網(wǎng)絡(luò)安全專業(yè)性強,網(wǎng)絡(luò)安全人才總體上處于嚴(yán)重缺乏狀態(tài)[2]。二是網(wǎng)絡(luò)攻防技術(shù)發(fā)展變化速度快,網(wǎng)絡(luò)安全設(shè)備在配發(fā)上存在缺口問題,在使用上存在同步問題。從行業(yè)發(fā)展的角度看,人才缺乏是無法通過短期大量資金投入解決的,只能逐步改善。因此在設(shè)計安全監(jiān)管體系時,必須正視這個實際問題。

2.1 基于SECaaS模式思想的安全監(jiān)管服務(wù)化設(shè)計思路

在行業(yè)人才分布上,多數(shù)網(wǎng)絡(luò)安全專業(yè)人員隸屬于各上級單位,整體自上而下呈遞減模式。但在實際安全需求中,需要保障安全能力在全行業(yè)的均衡配置。因此,必須解決網(wǎng)絡(luò)安全能力從上向下傳遞的問題。前文已討論,在安全專業(yè)人員總體不足的情況下,即使通過行政命令要求專業(yè)人員去下屬單位,也不能解決問題,所以必須采取更有效的方法。從行業(yè)外的各種安全實踐看,采用SECaaS模式處理安全監(jiān)管問題是一種可行的手段。

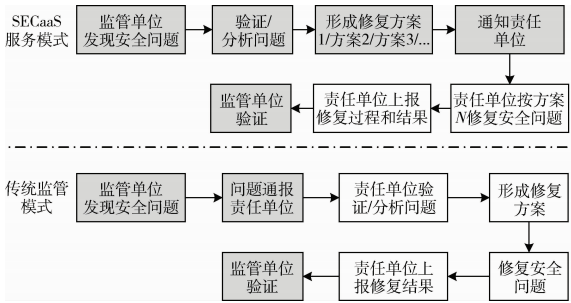

SECaaS是Security as a Service的縮寫,直譯為安全即服務(wù),其基本思路是以云的模式提供安全服務(wù)[3]。應(yīng)用到安全監(jiān)管中,也就是將原先以監(jiān)管為主的管理思路,轉(zhuǎn)變?yōu)橐苑?wù)為主。傳統(tǒng)監(jiān)管模型和SECaaS服務(wù)模式如圖1所示。

圖 1 傳統(tǒng)監(jiān)管模式和SECaaS服務(wù)模式

如圖1所示,在傳統(tǒng)監(jiān)管模式下監(jiān)管單位只負(fù)責(zé)發(fā)現(xiàn)和通報問題,以及對問題修復(fù)后的驗證(圖中灰色流程框)。在這種模式下,責(zé)任單位即被監(jiān)管單位需要更多地承擔(dān)起驗證、分析、修復(fù)等技術(shù)性較強的工作(圖中白色流程框)。當(dāng)缺乏安全人才支撐時,該模式就會陷入困境。在SECaaS服務(wù)模式下,監(jiān)管單位在發(fā)現(xiàn)問題后,利用自身的人才優(yōu)勢,對問題進行驗證和分析,形成適配多種現(xiàn)實情況的修復(fù)方案,再通知到各責(zé)任單位。責(zé)任單位根據(jù)自身網(wǎng)絡(luò)和應(yīng)用系統(tǒng)運行狀況,選擇合適的方案進行修復(fù)即可。在SECaaS模式下,驗證、分析和形成多種修復(fù)方案等安全技能要求高的工作集中在有人才優(yōu)勢的監(jiān)管單位進行,存在問題的下級單位僅僅需要根據(jù)實際情況選擇某一方案實施即可,大大降低了對人員方面的要求。

2.2 SECaaS安全監(jiān)管服務(wù)平臺設(shè)計

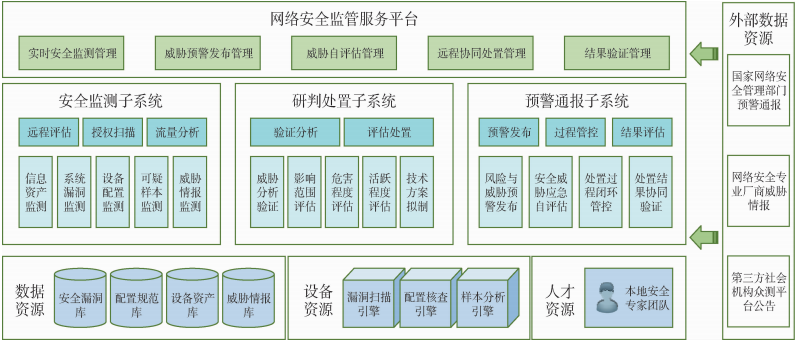

SECaaS安全監(jiān)管服務(wù)平臺架構(gòu)如圖2所示。

圖 2 SECaaS安全監(jiān)管服務(wù)平臺架構(gòu)

服務(wù)化后的網(wǎng)絡(luò)安全監(jiān)管平臺與傳統(tǒng)的監(jiān)管平臺主要有三個方面不同。

(1)增加了研判處置的內(nèi)容。在平臺端對發(fā)現(xiàn)的威脅進行驗證和評估。一是對發(fā)現(xiàn)的威脅進行分析驗證,有效排除各種誤報;二是對發(fā)現(xiàn)的威脅進行整體分析,從影響范圍、危害程度、活躍程度等多角度綜合考量,全面評估其帶來的安全風(fēng)險。

(2)加強了技術(shù)方案的擬制。在技術(shù)方案方面,除了描述威脅狀況,提供升級版本和補丁信息外,還要增加檢測方法、備用防護方法(如禁止某些軟件功能、改變某些安全配置、在安全防護設(shè)備上增加安全策略等)以及本地驗證方法等。

(3)增強了監(jiān)管端的能力輸送。一是設(shè)立了威脅自評估機制,通過平臺側(cè)的網(wǎng)頁檢測、插件掃描等方式增強下級單位的威脅自評估能力;二是增加了協(xié)同處置機制,平臺側(cè)的安全專家在必要時可通過遠(yuǎn)程方式直接協(xié)同下級單位技術(shù)人員進行安全加固,實現(xiàn)對風(fēng)險的全面控制。

3 安全監(jiān)管服務(wù)化體系關(guān)鍵能力的實現(xiàn)和驗證

安全監(jiān)管服務(wù)化體系的關(guān)鍵能力已經(jīng)得到了實現(xiàn)和驗證。下面以2017年5月12日爆發(fā)的WannaCry病

毒為例,介紹安全監(jiān)管服務(wù)化體系關(guān)鍵能力的實現(xiàn)途徑和應(yīng)用方法。WannaCry病毒是利用微軟“永恒之藍(lán)”漏洞(EternalBlue,MS17-010)的蠕蟲型勒索病毒。該蠕蟲感染計算機后會向計算機中植入敲詐者病毒,導(dǎo)致計算機中大量文件被加密。互聯(lián)網(wǎng)及部分專網(wǎng)計算機被大量感染,損失十分嚴(yán)重[4]。應(yīng)對WannaCry病毒,安全監(jiān)管服務(wù)化體系需要具備以下關(guān)鍵能力:病毒和漏洞檢測能力、威脅評估和處置能力、防御效果評估和驗證能力。

3.1 病毒和漏洞檢測能力的實現(xiàn)

WannaCry是蠕蟲型勒索病毒,是一種混合型病毒。因此,其檢測包括兩個方面:一是蠕蟲利用的漏洞檢測,二是勒索行為檢測。

漏洞檢測方面,WannaCry利用的是微軟“永恒之藍(lán)”漏洞,是已經(jīng)公開并存在修復(fù)補丁的漏洞。從監(jiān)管角度,漏洞檢測的關(guān)鍵在于發(fā)現(xiàn)網(wǎng)絡(luò)中沒有打補丁的計算機。在能力實現(xiàn)上,通過監(jiān)管服務(wù)平臺將監(jiān)管體系中的漏洞檢測設(shè)備進行統(tǒng)一升級,并進行實時檢測,在第一時間評估漏洞分布情況。對于未配發(fā)漏洞檢測設(shè)備的單位,平臺提供漏洞掃描插件下載,在本地計算機上執(zhí)行漏洞掃描操作,評估局域網(wǎng)內(nèi)計算機漏洞分布情報,再向平臺集中上報評估結(jié)果。

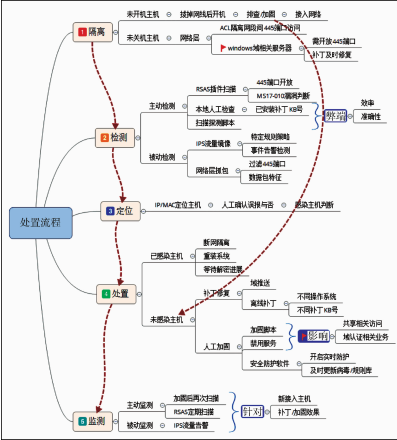

勒索行為檢測方面,勒索病毒一般變種較快,傳統(tǒng)的基于特征庫的檢測模式一般難以實現(xiàn)對最新變種的檢測。因此,采取基于行為特征的檢測模式是一種可行的方法。通過在虛擬化環(huán)境中對勒索病毒樣本受控執(zhí)行,分析其工作模式,判斷是否有加密文件、釋放勒索信息等典型病毒行為,判斷其威脅。基于行為的勒索病毒檢測分析報告如圖3所示。

圖 3 基于行為的勒索病毒檢測分析報告

3.2 威脅評估和處置能力的實現(xiàn)

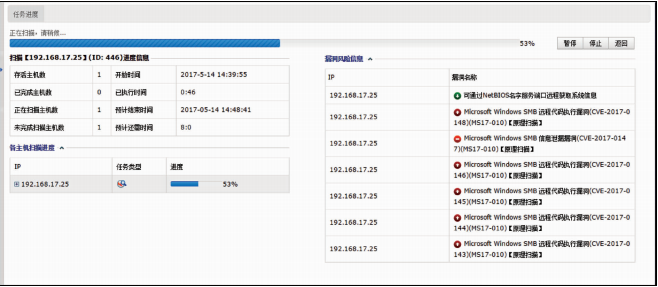

WannaCry的評估和處置從原理上說很簡單,直接安裝MS17-010補丁即可。但在實際環(huán)境中,需要考慮條件和環(huán)境不盡相同的因素。具體的評估和處置需要人員、工具和流程相結(jié)合。以WannaCry為例,其評估和處置流程如圖4所示。

圖 4 WannaCry評估和處置流程

3.3 防御效果評估和驗證能力的實現(xiàn)

監(jiān)管服務(wù)平臺對WannaCry防御效果的評估和驗證主要通過驗證掃描方式實現(xiàn)。通過遠(yuǎn)程掃描管理主機,可以判斷漏洞是否繼續(xù)存在。如果繼續(xù)存在,其掃描結(jié)果如圖5所示。也可以通過遠(yuǎn)程登錄方式直接查看是否安裝了對應(yīng)的補丁。

圖 5 WannaCry漏洞存在掃描結(jié)果

4 結(jié)論

監(jiān)管的目的是更好地、全面地提升網(wǎng)絡(luò)安全防護水平。為了實現(xiàn)這個目標(biāo)就必須在有效監(jiān)管的同時,發(fā)現(xiàn)和提升網(wǎng)絡(luò)中存在的安全薄弱點,特別是安全防護能力方面的薄弱點。通過安全監(jiān)管的服務(wù)化,將技術(shù)要求高、分析難度大、人員實力要求強的工作放到人才實力較強的監(jiān)管平臺進行,而下屬單位只要結(jié)合實際情況選擇防護方案按步驟實施即可。只有通過安全服務(wù)化的模式,才能有效克服當(dāng)前網(wǎng)絡(luò)安全需求旺盛與專業(yè)安全人才嚴(yán)重缺乏之間的矛盾,確保行業(yè)網(wǎng)絡(luò)安全水平全面提升。

參考文獻(xiàn)

[1] 方濱興,杜阿寧,張熙,等.國家網(wǎng)絡(luò)空間安全國際戰(zhàn)略研究[J].中國工程科學(xué),2016,18(6):13-16.

[2] 于全,楊麗鳳,高貴軍,等.網(wǎng)絡(luò)空間安全應(yīng)急與應(yīng)對[J].中國工程科學(xué),2016,18(6):79-82.

[3] HUSSAIN M,ABDULSALAM H.SECaaS:security as a service for cloud-based applications[C].Kuwait Conference on E-Services & E-Systems.ACM,2011:1-4.

[4] ZIMBA A,SIMUKONDA L,M Chishimba.Demystifying ransomware attacks:reverse engineering and dynamic malware analysis of WannaCry for network and information security[J].ZAMBIA Information Communication Technology (ICT) Journal,2017,1 (1):35-40.

(收稿日期:2018-07-10)

作者簡介:

張智南(1977-),博士,綠盟科技涉密行業(yè)技術(shù)總監(jiān),主要研究研究方向:網(wǎng)絡(luò)安全和云計算安全。