德爾塔毒株的出現(xiàn)打破了中國成千上萬人原本穩(wěn)步恢復(fù)的工作和生活,使得許多企業(yè)只能回到在家辦公的模式。許多學(xué)校,尤其是在出現(xiàn)疫情的地區(qū)的學(xué)校都發(fā)布了推遲秋季開學(xué)的通知。事實上,遠程工作應(yīng)用程序已經(jīng)成為繼續(xù)防控疫情和維護經(jīng)濟社會正常運行的重要互聯(lián)網(wǎng)工具,其用戶數(shù)量正在迅速增長。據(jù)中國互聯(lián)網(wǎng)絡(luò)信息中心發(fā)布的第47次《中國互聯(lián)網(wǎng)絡(luò)發(fā)展?fàn)顩r統(tǒng)計報告》,截至2020年12月,中國遠程辦公用戶規(guī)模達3.46億,占網(wǎng)民整體的34.9%。

向遠程生活的轉(zhuǎn)變使得員工越來越多地將工作設(shè)備用于個人用途,同時企業(yè)也提供更多的網(wǎng)絡(luò)訪問,使員工可以在家順利工作。隨著遠程工作成為常態(tài),中國有成千上萬人在企業(yè)安全邊界之外通過多個設(shè)備訪問應(yīng)用程序,使得企業(yè)信息或系統(tǒng)安全遭到破壞的風(fēng)險大大增加。但是,這些因為可訪問性方面的優(yōu)點而提供網(wǎng)絡(luò)訪問的企業(yè)并不總是知道誰在使用哪些應(yīng)用程序。即使經(jīng)過培訓(xùn),員工也不一定能識別老練網(wǎng)絡(luò)罪犯的可疑活動。

上述所有這些都令企業(yè)的安全變得搖搖欲墜。為了加強自身安全,更好地保護自己的數(shù)字資產(chǎn)免于新遠程辦公世界中出現(xiàn)的威脅和攻擊,企業(yè)應(yīng)實施零信任策略。零信任安全模式不存在安全與員工應(yīng)用程序訪問便捷性之間的“取舍”,因此適合幾乎所有類型的企業(yè)。

零信任:新現(xiàn)實中的關(guān)鍵組成部分

零信任是一項簡單的策略,其核心是古老的最小特權(quán)網(wǎng)絡(luò)安全原則的加強版。但與這個名字恰恰相反的是,零信任是一項對員工友好的安全解決方案,因此可以被IT專業(yè)人員和其他員工所接受。

零信任可以真正為各種規(guī)模的企業(yè)提供更好的安全結(jié)果。今年6月中國剛剛通過了《數(shù)據(jù)安全法》,中國企業(yè)被要求改善他們的數(shù)據(jù)保護實踐。未能保護數(shù)據(jù)并導(dǎo)致大規(guī)模數(shù)據(jù)泄露的組織將面臨最高200萬元人民幣的罰款并可能被暫停相關(guān)業(yè)務(wù)。因此,許多企業(yè)已經(jīng)實施或正在實施零信任,有些甚至建立了基于零信任安全的新一代遠程辦公系統(tǒng)。

在最近一些備受矚目的網(wǎng)絡(luò)攻擊中出現(xiàn)了一種明顯的模式——惡意軟件通過網(wǎng)絡(luò)釣魚或由惡意行動者利用暴露的服務(wù)器漏洞對企業(yè)進行攻擊。惡意軟件在進入后會在企業(yè)內(nèi)部橫向移動,尋找高價值的目標(biāo)。勒索軟件正是通過這種模式找到可以加密的目標(biāo),然后索取解密贖金。我們震驚地發(fā)現(xiàn),全球不乏脆弱和暴露的服務(wù)器,也不乏勒索軟件的受害者。

幸運的是,零信任可以在這方面有所作為。零信任的基本理念是確保用戶只能訪問他們需要訪問的應(yīng)用程序,而且必須在經(jīng)過驗證和授權(quán)之后才能訪問。事實上,在采取零信任策略的情況下,用戶在經(jīng)過驗證并被授予訪問權(quán)限之前無法訪問應(yīng)用程序,因此不會暴露應(yīng)用程序。在零信任威脅保護下,用戶會被自動阻止訪問釣魚網(wǎng)站或惡意軟件分發(fā)網(wǎng)站,而惡意軟件會被自動阻止訪問其命令和控制。通過這些基本機制,零信任使惡意軟件更難進入或傳播。

零信任的核心是非常嚴(yán)格的訪問控制,能夠確保只向經(jīng)過驗證和授權(quán)的用戶授予訪問權(quán)限,而且只用于必要的用途。盡管該策略的名稱是“零信任”,但它并不嚇人。這個概念十分簡單,可以被認為是一種添加了環(huán)境變量的最小權(quán)限訪問形式。

零信任網(wǎng)絡(luò)訪問“名不副實”

盡管零信任并不復(fù)雜并且可以被看作是最小權(quán)限訪問這一古老安全原則的加強版,但其實兩者并不相似。事實上,它與最小權(quán)限訪問最顯著的區(qū)別之一在于零信任基于應(yīng)用程序訪問,而不是網(wǎng)絡(luò)訪問。了解網(wǎng)絡(luò)訪問和應(yīng)用程序訪問之間的區(qū)別至關(guān)重要。

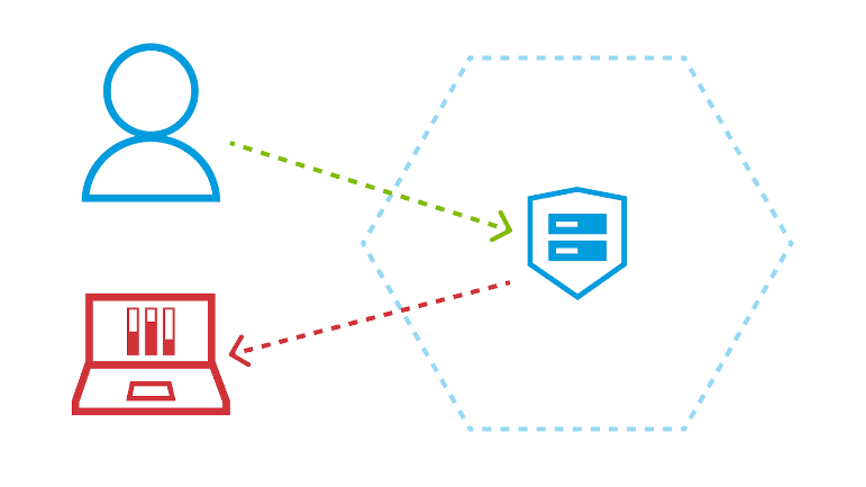

傳統(tǒng)的企業(yè)應(yīng)用程序訪問基于網(wǎng)絡(luò)訪問。您需要在企業(yè)網(wǎng)絡(luò)上才能訪問企業(yè)應(yīng)用程序。如果您在企業(yè)的某幢辦公大樓里,那么您就會連接該企業(yè)的Wi-Fi網(wǎng)絡(luò)或以太網(wǎng)并且可能還需要通過一個額外的網(wǎng)絡(luò)訪問控制(NAC)步驟。如果您在其他地方,那么您將使用虛擬私人網(wǎng)絡(luò)(VPN)。無論哪種方式,都會有某種形式的驗證和授權(quán)允許您在企業(yè)網(wǎng)絡(luò)上訪問。此時,如果您有較高的權(quán)限,就可以訪問企業(yè)的應(yīng)用程序。

但這種伴隨著網(wǎng)絡(luò)訪問的高級權(quán)限也會給您帶來不需要的額外功能。具體而言,您可以看到該網(wǎng)絡(luò)連接的每個應(yīng)用程序。您可能無法登錄到每一個這樣的應(yīng)用程序,但可以看到它們。也就是說,您可以將數(shù)據(jù)包發(fā)送給它們。這個區(qū)別十分重要。如果您能看到一個應(yīng)用程序,您就可以讓它執(zhí)行代碼(例如顯示登錄屏幕或啟動一些其他形式的登錄挑戰(zhàn))。如果您能讓它執(zhí)行代碼,您就可以利用漏洞。

這明顯違反了最小權(quán)限原則。您需要訪問某些應(yīng)用程序,但無需看到其他應(yīng)用程序,更不用說掃描網(wǎng)絡(luò)漏洞。零信任通過使用基于應(yīng)用程序的訪問模式來解決這個問題。

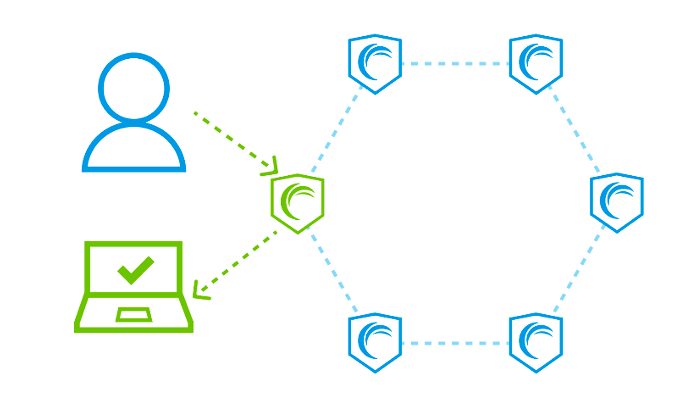

通過零信任訪問,用戶和應(yīng)用程序之間不存在直接路徑,所有訪問均通過代理進行。一般情況下,零信任訪問作為一種服務(wù)提供,代理位于多個互聯(lián)網(wǎng)地點。這樣,用戶只需要連接互聯(lián)網(wǎng),而不需要連接企業(yè)網(wǎng)絡(luò)。

即使在遠程訪問的情況下,也不需要VPN。當(dāng)用戶試圖連接一個應(yīng)用程序時,他們會被轉(zhuǎn)到這些代理之一。只有在代理對用戶進行認證并確定用戶被授權(quán)使用該應(yīng)用程序后,它才會建立與該應(yīng)用程序的前向連接并允許用戶與該應(yīng)用程序進行通信。

我們現(xiàn)在已了解基于網(wǎng)絡(luò)的傳統(tǒng)訪問模式和基于應(yīng)用程序的零信任訪問模式之間的明顯區(qū)別。在基于網(wǎng)絡(luò)的訪問中,應(yīng)用程序被暴露在網(wǎng)絡(luò)中(無論是整個互聯(lián)網(wǎng)還是企業(yè)網(wǎng)絡(luò)),因此對任何可能需要訪問的人都是可見的。相反,在基于應(yīng)用程序的訪問中,應(yīng)用程序是不可見的,只有確實需要訪問的人在經(jīng)過驗證和授權(quán)后才能看見應(yīng)用程序。

為什么需要在邊緣部署零信任

在這個用戶、威脅和應(yīng)用程序無處不在的時代,所有流量都必須通過一個可靠的安全堆棧。但回傳流量會破壞性能,而且回傳攻擊流量會造成更大的破壞。那么我們?nèi)绾卧诓贿M行回傳的情況下實現(xiàn)這一目標(biāo)?答案是部署零信任安全并將其作為一項邊緣服務(wù)提供。

在深入研究傳統(tǒng)部署模式時,我們應(yīng)首先考慮員工訪問基于互聯(lián)網(wǎng)的網(wǎng)絡(luò)應(yīng)用程序這一情況。此類應(yīng)用程序可能是工作所需的SaaS應(yīng)用程序,也可能是在工作環(huán)境中使用或者用于個人活動的網(wǎng)絡(luò)應(yīng)用程序。為了確保這些流量的安全,我們需要一個安全網(wǎng)絡(luò)網(wǎng)關(guān)(SWG)。

SWG可確保可接受的使用政策得到執(zhí)行,員工不會意外嘗試訪問釣魚網(wǎng)站,惡意軟件不會被下載到員工的設(shè)備上等等。SWG是安全堆棧的一個重要組成部分,而在強大的網(wǎng)絡(luò)安全態(tài)勢下,所有對基于互聯(lián)網(wǎng)的網(wǎng)絡(luò)應(yīng)用程序的訪問都要經(jīng)過SWG。

問題在于在傳統(tǒng)的SWG部署模式中需要進行回傳,SWG作為設(shè)備或虛擬設(shè)備部署在一個或少數(shù)幾個地點。如果幾乎所有員工都在一個或少數(shù)幾個辦公地點工作,那就可以選擇讓這些SWG地點位于這些辦公室內(nèi)或附近,這樣就不需要進行回傳。

但由于員工經(jīng)常遠程工作并且一般通過遠程訪問VPN,所以流量必須回傳到SWG。這會破壞性能并帶來其他擴展挑戰(zhàn)。此外,SWG并不是安全堆棧的唯一重要組成部分。在強大的網(wǎng)絡(luò)安全態(tài)勢下,所有流量都必須接受訪問控制和檢查,而不僅僅是那些通過SWG的互聯(lián)網(wǎng)流量。該要求是零信任的一個基本原則。

回傳流量破壞性能

在零信任安全態(tài)勢下,所有流量都需要通過安全堆棧;而在傳統(tǒng)部署模式下,該要求會迫使回傳流量及其所有相關(guān)問題。回傳不但成本高昂并且會破壞性能,而且當(dāng)其中一些流量被攻擊時,情況會變得更糟。

處理攻擊流量是安全堆棧的功能之一。在流量到達安全堆棧之前,我們不知道哪些流量是攻擊流量。回傳攻擊流量只是給了它更多的機會與網(wǎng)絡(luò)鏈接和設(shè)備互動,而這反過來也給了它進行破壞的機會,例如破壞關(guān)鍵的上游鏈接并使整個安全堆棧無法訪問。

當(dāng)安全問題被部署在邊緣時的回傳

那么我們應(yīng)該怎么做呢?與其將流量回傳到安全堆棧,不如將安全堆棧部署在流量所在的邊緣。在這種模式下,一個完整的零信任安全堆棧可以作為一項服務(wù)在邊緣基礎(chǔ)設(shè)施上運行。由于安全堆棧位于邊緣,因此它靠近在任何地點工作的用戶/員工,無論他們是在辦公室、家中還是在路上工作。同樣,它還靠近被部署在任何位置的應(yīng)用程序,無論它們是在數(shù)據(jù)中心、云端,還是在其他位置。

靠近用戶和應(yīng)用程序的邊緣正是安全堆棧的“用武之地”——這里是流量所在,不需要回傳。此外,安全堆棧還靠近位于邊緣的任何攻擊者,比如被破壞的企業(yè)設(shè)備或蠕蟲,因此可以在攻擊流量有機會造成任何破壞之前在源頭阻止它。

結(jié)語

隨著企業(yè)繼續(xù)面臨更加先進和惡性的網(wǎng)絡(luò)威脅,同時還需要管理遠程工作團隊,與一個值得信賴的網(wǎng)絡(luò)安全合作伙伴合作可以為企業(yè)提供實現(xiàn)完整零信任安全架構(gòu)的工具,從而在新的辦公世界取得成功。鑒于上述這些優(yōu)點以及目前市場上產(chǎn)品的成熟度,在向后疫情時代邁進時,您沒有理由不使用零信任解決方案來保護您的企業(yè)。

Akamai執(zhí)行副總裁&首席技術(shù)官

Robert Blumofe博士