蘇伊士運(yùn)河的“堵船”疏通了,,但肆虐全球數(shù)月的芯片荒卻沒有任何緩解的跡象,相反,,還從汽車行業(yè)蔓延到智能手機(jī)甚至家電行業(yè),,甚至高端抽油煙機(jī)這樣的白色家電的生產(chǎn)都受到影響。

疫情一方面導(dǎo)致半導(dǎo)體產(chǎn)能降低,,同時又推動遠(yuǎn)程辦公相關(guān)數(shù)字產(chǎn)品需求暴增,,兩大因素共同激發(fā)了一場席卷全球的“芯片荒”。

毫不夸張地說,,半導(dǎo)體和芯片供應(yīng)鏈就是當(dāng)今數(shù)字地球的“蘇伊士運(yùn)河”,,甚至更為重要,也更為脆弱,。然而,,半導(dǎo)體產(chǎn)業(yè)供應(yīng)鏈也是當(dāng)今最孤立,同時也是最有價值的供應(yīng)鏈之一,。對于半導(dǎo)體無處不在的數(shù)字系統(tǒng)來說,,半導(dǎo)體停產(chǎn)的影響都不僅僅意味著天文數(shù)字的損失,但是很少有人注意到,,全球的半導(dǎo)體產(chǎn)業(yè)鏈的網(wǎng)絡(luò)安全彈性比蘇伊士運(yùn)河要糟糕得多,。

2020年末,半導(dǎo)體巨頭富士康(芯片制造)和研華(物聯(lián)網(wǎng),、工業(yè)自動化芯片)先后遭遇勒索軟件攻擊,,勒索贖金分別高達(dá)3400萬美元和1400萬美元,但這只是冰山一角,,全球半導(dǎo)體芯片行業(yè)的網(wǎng)絡(luò)安全現(xiàn)狀堪稱“一地雞毛”,。

根據(jù)BlueVoyant的一項新研究報告,全球絕大多數(shù)的半導(dǎo)體產(chǎn)業(yè)鏈公司都存在明顯的和嚴(yán)重的安全漏洞,,黑客很可能已經(jīng)利用了這些安全漏洞,。

報告評估了全球最具戰(zhàn)略意義的供應(yīng)鏈——半導(dǎo)體供應(yīng)鏈上的17家最杰出、最具代表性的企業(yè)的安全狀況,。這些公司包括亞洲,、歐洲和美國的公司,例如芯片,、半導(dǎo)體軟件設(shè)計公司,,半導(dǎo)體設(shè)備制造商和集成設(shè)備制造商(IDM)。

BlueVoyant表示,,其數(shù)據(jù)來自“在30天的時間內(nèi)可公開獲得的專有數(shù)據(jù)集和工具,?!?/p>

報告揭示了半導(dǎo)體行業(yè)在網(wǎng)絡(luò)安全狀況堪稱“漏洞百出”,考慮該行業(yè)的知識產(chǎn)權(quán)價值,,以及勒索軟件攻擊可能造成的巨大損失(即贖金),,半導(dǎo)體行業(yè)對于黑客和勒索軟件團(tuán)伙無疑是一個巨大的誘惑。

調(diào)查發(fā)現(xiàn),,有88%的受訪半導(dǎo)體公司存在嚴(yán)重和高危漏洞,,這些漏洞可能使攻擊者在系統(tǒng)中輕易立足,并造成巨大損失,。(2018年,,勒索軟件WannaCry利用未修補(bǔ)的漏洞入侵臺積電,導(dǎo)致其生產(chǎn)線停機(jī)一天,,造成經(jīng)濟(jì)損失超過1.7億美元,。)

值得注意的是,接受調(diào)查的17家公司中,,92%的入站惡意流量都針對其中三家美國的芯片設(shè)計公司,,這意味著攻擊者對中國臺灣之外的芯片設(shè)計知識產(chǎn)權(quán)興趣濃厚。

此外,,88%的受訪半導(dǎo)體企業(yè)已經(jīng)被勒索軟件相關(guān)惡意IP定向針對,,94%的受訪半導(dǎo)體公司遭遇過暴力攻擊。

在某些情況下,,該報告可能為時已晚,,無法制止漏洞:研究的四分之三(76%)的芯片公司提供了已知惡意基礎(chǔ)結(jié)構(gòu)出站流量的證據(jù)。這表明相關(guān)組織可能已經(jīng)受到威脅,。

比遭遇“密集鎖定”更糟糕的是,,半導(dǎo)體企業(yè)的網(wǎng)絡(luò)安全防御普遍“門戶大開”。

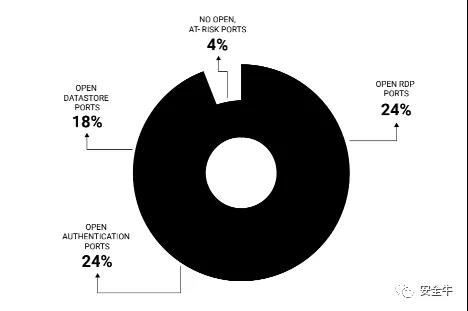

幾乎所有接受調(diào)研的半導(dǎo)體公司(94%)都擁有開放暴露的高風(fēng)險端口(上圖),,其中四分之一(24%)的公司有開放的RDP端口,,RDP端口是勒索軟件的主要攻擊載體之一。類似的暴露端口還包括身份驗證端口(占24%)和數(shù)據(jù)存儲端口(占18%),。使用這些暴露端口服務(wù)尤其容易遭受攻擊,,成為黑客的絕佳立足點(diǎn)。

過去幾年,,已經(jīng)有多起針對半導(dǎo)體行業(yè)的網(wǎng)絡(luò)攻擊利用了此類端口(尤其是RDP),。

報告指出,企業(yè)可通過主動掃描并修補(bǔ)漏洞,,關(guān)閉暴露的高風(fēng)險端口并監(jiān)控內(nèi)部流量以發(fā)現(xiàn)入侵跡象,防止此類攻擊,。

報告警告說:“我們的數(shù)字經(jīng)濟(jì)取決于半導(dǎo)體的可用性,,未來進(jìn)行的任何數(shù)字轉(zhuǎn)型也是如此,。”“雖然大量半導(dǎo)體企業(yè)被惡意軟件和網(wǎng)絡(luò)犯罪團(tuán)伙鎖定并不出人意料,,但半導(dǎo)體行業(yè)普遍缺乏適當(dāng)?shù)陌踩烙胧┙^對是個定時炸彈,。”