微軟、思科源代碼被泄露!

2021-01-20

來(lái)源:雷鋒網(wǎng)

微軟、思科的源代碼正在被公開(kāi)售賣。

源代碼價(jià)格從 5 萬(wàn)美元到 60 萬(wàn)美元不等,全部打包售賣的價(jià)格為 100 萬(wàn)美元且不支持議價(jià)。

同時(shí),黑客還聲稱這是第一批數(shù)據(jù),以后會(huì)公布更多。

1

因 SolarWinds 攻擊事件,多家企業(yè)

源代碼泄露并被黑客公開(kāi)售賣

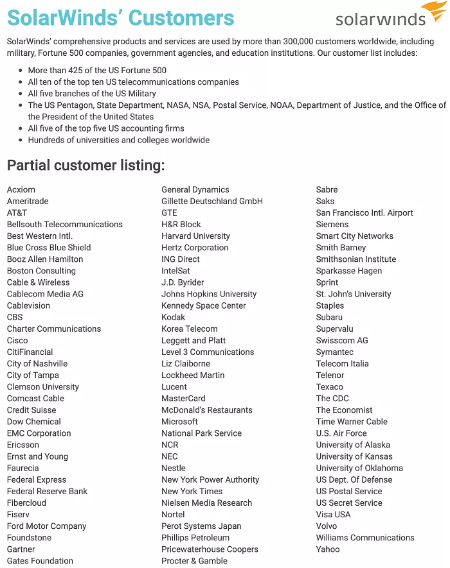

據(jù)外媒 bleepingcomputer 報(bào)道,一個(gè)名為”SolarLeaks“的網(wǎng)站正在出售微軟、思科、FireEye 和 SolarWinds 的源代碼以及相關(guān)數(shù)據(jù)。

報(bào)道稱,被曝光時(shí)研究人員發(fā)現(xiàn) solarleaks.net 域名僅僅成立一天,其背后的域名注冊(cè)商是 NJALLA。NJALLA 曾被俄羅斯黑客組織 Fancy Bear 和 Cozy Bear 使用過(guò)。

因此,研究人員認(rèn)為這極有可能是證明俄羅斯黑客攻擊的證據(jù)之一。

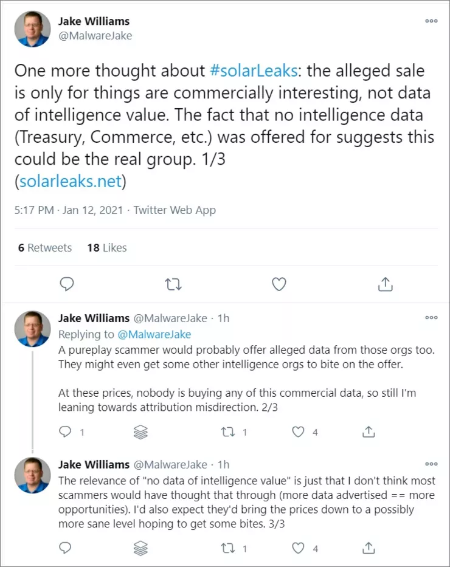

網(wǎng)絡(luò)安全公司 Rendition Infosec 的總裁杰克·威廉姆斯 (Jake Williams) 也表示,此次交易傾向于具有商業(yè)價(jià)值的數(shù)據(jù),而不是從政府機(jī)構(gòu)竊取的情報(bào),可能表明這是一個(gè)真實(shí)的黑客組織。

至于黑客為什么能獲得這些企業(yè)的源代碼及其相關(guān)數(shù)據(jù),這還要從 2020 年底發(fā)生的一件嚴(yán)重的安全事故說(shuō)起。

2020 年底,美國(guó)政府各大部門遭到黑客攻擊,經(jīng)調(diào)查,入侵方式是借由信息科技公司 SolarWinds 的網(wǎng)絡(luò)管理軟件 Orion 更新文件中夾帶后門。

部分受害者包括:美國(guó)的財(cái)政部、商務(wù)部、國(guó)土安全部、能源部的國(guó)家實(shí)驗(yàn)室,以及國(guó)家核安全管理局。

除此之外,安全公司 FireEye 、微軟、思科均在受害者之列。

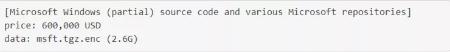

根據(jù)此前的報(bào)道,在 SolarWinds 攻擊事件中,微軟表示,黑客設(shè)法提升了微軟內(nèi)部網(wǎng)絡(luò)里的訪問(wèn)權(quán)限,因而可以訪問(wèn)少量?jī)?nèi)部帳戶,并利用這些帳戶訪問(wèn)了微軟的源代碼庫(kù)。微軟還強(qiáng)調(diào)被訪問(wèn)的帳戶只有查看權(quán)限,聲稱黑客沒(méi)有對(duì)代碼或工程系統(tǒng)進(jìn)行任何更改。

但在 SolarLeaks 網(wǎng)站上,黑客卻聲稱將以 60 萬(wàn)美元的價(jià)格出售微軟 2.6G 大小的源代碼和存儲(chǔ)庫(kù)。

微軟:我也很懵啊。

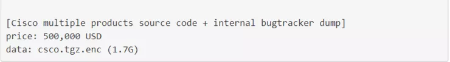

與之有同樣遭遇的還有思科。

在此前的報(bào)道中,思科曾表示思科實(shí)驗(yàn)室中大約 20 臺(tái)計(jì)算機(jī)因 SolarWinds Orion 網(wǎng)絡(luò)監(jiān)控平臺(tái)的惡意更新版而受到攻擊,其安全團(tuán)隊(duì)迅速采取了行動(dòng)以解決這一問(wèn)題,目前對(duì)思科解決方案或產(chǎn)品沒(méi)有造成任何已知的影響。

而黑客卻聲稱要以 50 萬(wàn)美元出售思科的多種產(chǎn)品源代碼,甚至包括思科內(nèi)部的錯(cuò)誤分析工具。

不過(guò),在看到這一消息后,思科也馬上做出了回應(yīng),他們表示:

他們知道 SolarLeaks 網(wǎng)站,但沒(méi)有發(fā)現(xiàn)相關(guān)證據(jù)表明攻擊者竊取了他們的源代碼,也沒(méi)有證據(jù)表示客戶數(shù)據(jù)被盜。

嗯??

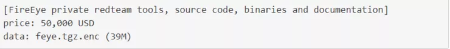

除了微軟、思科遭到黑客的威脅外,網(wǎng)絡(luò)安全公司 FireEye 也遭到黑客威脅。

FireEye 曾在去年 12 月 8 日發(fā)布通告稱一個(gè)由國(guó)家贊助的高度復(fù)雜的 APT 組織偷走了他們的紅隊(duì)滲透工具。

紅隊(duì)滲透工具是一種網(wǎng)絡(luò)武器庫(kù),能夠復(fù)制全球最復(fù)雜的黑客攻擊方法,而且大多數(shù)工具都被保存在由 FireEye 密切監(jiān)控的數(shù)字保險(xiǎn)庫(kù)當(dāng)中。

與微軟、思科不同,F(xiàn)ireEye 的叫價(jià)最為便宜,只要 5 萬(wàn)美元。

不過(guò),目前還不確定該網(wǎng)站是否合法,以及網(wǎng)站所有者是否擁有他們正在出售的數(shù)據(jù),具體是哪個(gè)黑客目前也無(wú)從得知。

2

源代碼公開(kāi)之痛

每一次源代碼被公開(kāi),伴隨著的都是巨大的損失。

我們舉幾個(gè)例子,大家就明白了。

2017 年,大疆前員工將含有公司商業(yè)機(jī)密的代碼上傳到了 GitHub 的公有倉(cāng)庫(kù)中,造成源代碼泄露的事件。

根據(jù)當(dāng)時(shí)的報(bào)道,這些源代碼,攻擊者可以 SSL 證書(shū)私鑰,訪問(wèn)客戶的敏感信息,比如用戶信息、飛行日志等等。

根據(jù)評(píng)估,這次泄漏代碼一共給大疆造成了 116.4 萬(wàn)的經(jīng)濟(jì)損失。

2018 年 2 月,一位名為 ”ZioShiba“ 的用戶在開(kāi)源代碼托管平臺(tái) GitHub 上泄露了蘋(píng)果公司專有的 iBoot 源代碼。

根據(jù)蘋(píng)果公司的聲明,遭到泄露的是兩年前 iOS 9 的源代碼,與現(xiàn)在相隔甚遠(yuǎn),不會(huì)導(dǎo)致大規(guī)模安全事件。但仍然可能被相關(guān) iOS 安全研究人員和越獄愛(ài)好者加以利用,在 iPhone 鎖定系統(tǒng)中發(fā)現(xiàn)其他新的漏洞。

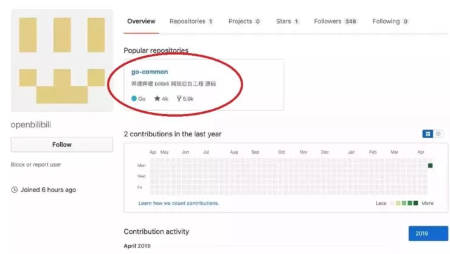

再比如,2019 年 4 月,B 站整個(gè)網(wǎng)站后臺(tái)工程源碼泄露,并且”不少用戶密碼被硬編碼在代碼里面,誰(shuí)都可以用。“

當(dāng)天,在開(kāi)源及私有軟件項(xiàng)目托管平臺(tái) GitHub 上,出現(xiàn)了名為”嗶哩嗶哩bilibili 網(wǎng)站后臺(tái)工程源碼“的項(xiàng)目。據(jù)悉,該項(xiàng)目由賬號(hào)” openbilibili “創(chuàng)建,由于網(wǎng)站的開(kāi)源性質(zhì),登錄網(wǎng)站者均可使用。當(dāng)日 B站股價(jià)跌 3.27%。

雖然很快被封禁,B 站也已經(jīng)報(bào)警處理,但有不少網(wǎng)友克隆了代碼庫(kù),隱患已經(jīng)埋下,補(bǔ)救起來(lái)也頗為頭疼。

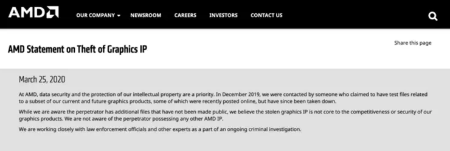

2020 年 3 月,AMD 發(fā)布了一條公告,宣布有黑客竊取了 AMD 現(xiàn)在及即將發(fā)布的圖形產(chǎn)品及子集的測(cè)試文件,盡管目前已知的并不是 AMD 圖形產(chǎn)品的核心機(jī)密,但還不確定黑客是否還擁有其他任何 AMD IP。

據(jù)悉黑客盜取源碼后曾聯(lián)系 AMD,索要 1 億美元贖金,稱如果不給錢,就”免費(fèi)幫你給這三款 GPU 開(kāi)源“。

盡管該黑客賬號(hào)被封禁,但不久大家就發(fā)現(xiàn)該黑客又開(kāi)設(shè)了新的賬號(hào)且未被封禁,更為嚴(yán)重的是如果黑客真的將代碼”開(kāi)源“,對(duì) AMD 來(lái)說(shuō)將是一個(gè)致命的打擊,損失也絕對(duì)不只是 1 億美元。

當(dāng)然,還有很多黑客在 GitHub 上把登錄信息和明文密碼也都一起開(kāi)源的。

而這些被開(kāi)源的代碼一旦被黑客利用,造成的損失就要看黑客的心情了。